Терминология — Центр и Фонд «Холокост»

Терминология — Центр и Фонд «Холокост»- Холокост — политика нацистской Германии, её союзников и пособников по преследованию и массовому уничтожению евреев с 1933 по 1945 год.

- Айнзацгруппы — специальные подразделения эсэсовских войск для поиска и убийства скрывающихся партизан, евреев, коммунистов и цыган.

- Акция — сбор большого числа евреев с целью их депортации или уничтожения.

- Антисемитизм — одна из форм национальной нетерпимости, выражающейся во враждебном отношении к евреям — от пренебрежительного отношения в быту, правовой дискриминации, до еврейских погромов.

- Арийцы — название народов, принадлежащих к индоевропейской языковой общности. В расистской литературе арийцы (преимущественно германцы) объявлялись «высшей» арийской расой.

- Ариизация — переход еврейской собственности в руки «арийцев».

- Вермахт — с 1935 года название вооруженных сил (т.

- Газовые камеры — помещения в лагерях смерти, в которых с помощью газа происходило массовое уничтожение людей.

- Геноцид — истребление отдельных групп населения по расовым, национальным, этническим и религиозным признакам, а также умышленное создание жизненных условий, рассчитанных на их уничтожение.

- Гетто — часть города, окруженная колючей проволокой или стеной, где обязаны были проживать евреи.

- Депортация — принудительная транспортировка людей за пределы мест их постоянного проживания.

- Еврейская служба порядка (в ряде случаев — «еврейская полиция») — назначалась из числа жителей гетто для внутреннего надзора, сбора контрибуций, наложения штрафов, организации депортаций.

- «Зондеркоммандо» (нем. sonderkommando — особое подразделение) — подразделения СС, предназначенные для выполнения всякого рода заданий в связи с «окончательным решением». Эти особые отряды убивали евреев и заметали следы массовых уничтожений.

То же название было дано и особым рабочим бригадам из евреев, которые в лагерях смерти перевозили трупы из газовых камер в крематории или осуществляли массовые захоронения.

То же название было дано и особым рабочим бригадам из евреев, которые в лагерях смерти перевозили трупы из газовых камер в крематории или осуществляли массовые захоронения. - Капо — прозвище начальников над рабочими бригадами в концлагерях. Их назначало СС. Однако часто словом «капо» пользовались расширительно и обозначали им также любого коллаборациониста и пособника нацистов, а иногда также начальника из среды заключенных. Нацисты видели в капо определенное звено в дисциплинарной структуре лагерей и в проведении политики террора по отношению к узникам.

- Коллаборационисты — лица, сотрудничавшие с нацистами в странах, оккупированных Германией в годы Второй мировой войны.

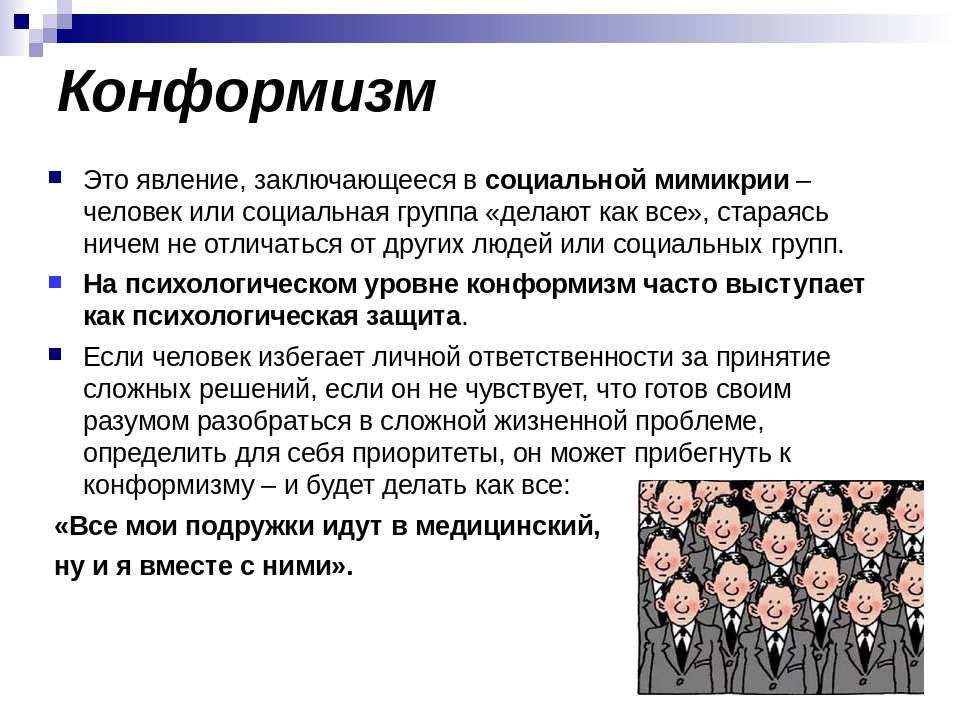

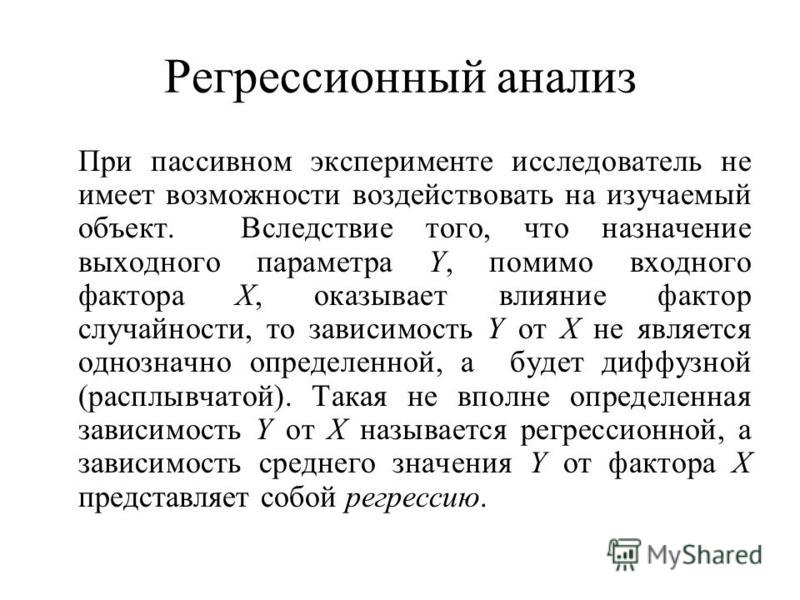

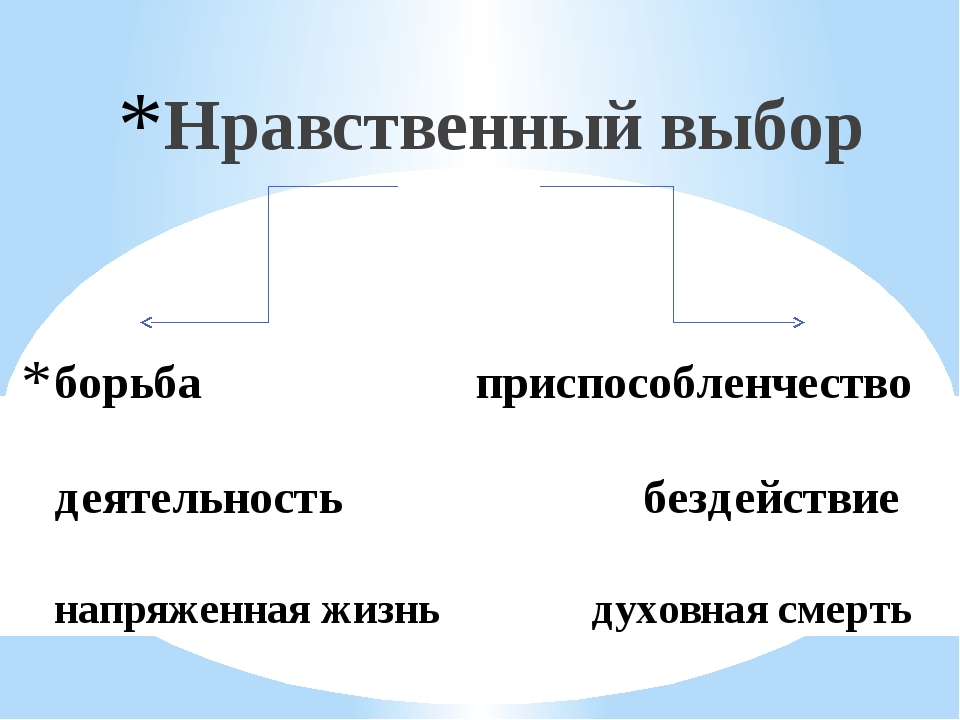

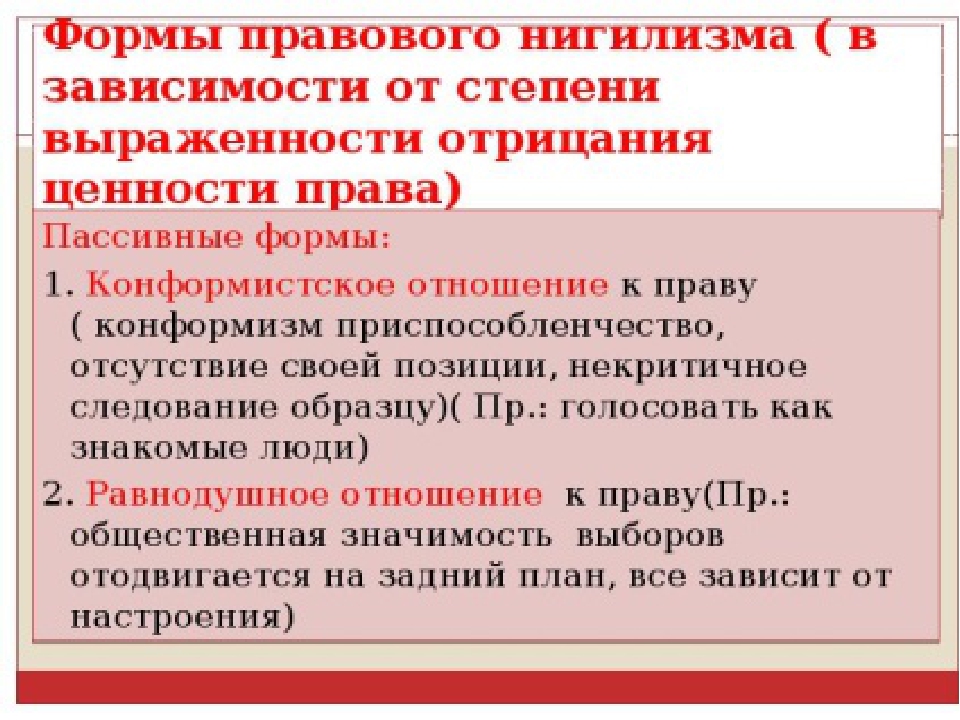

- Конформизм — приспособленчество, пассивное принятие существующего порядка, господствующих мнений, отсутствие собственной позиции, некритическое следование любому образцу.

- Концентрационный лагерь — тюрьма из бараков, используемая нацистами для заключения в нечеловеческих условиях врагов режима.

- Лагеря смерти — территории, специально выделенные и оборудованные для массового уничтожения людей. Шесть лагерей смерти (Аушвиц, Треблинка, Собибор, Майданек, Хелмно, Белжец) были созданы для уничтожения европейских евреев. При этом Аушвиц и Майданек совмещали функции концентрационного лагеря и лагеря смерти.

- Марши смерти — так узники концлагерей называл осуществлявшиеся нацистами этапы заключенных на большие расстояния в нечеловеческих условиях. Эти этапы сопровождались жестокими издевательствами конвоя и массовыми убийствами перегоняемых узников.

- Музельман (мусульманин) — так часто называли в концлагерях человека, до крайности истощенного голодом и потерявшего всякую волю к жизни. Признаки «доходяги»: отсутствие на теле мягких тканей, обтянутые кожей кости, блуждающий, лишенный выражения взгляд, неспособность устойчиво стоять на ногах. Как правило, другие заключенные сторонились «доходяг», и у тех не оставалось никаких шансов выжить.

- Нацизм — сокращено от фашистской национал-социалистической партии Германии — одно из названий германского фашизма.

- Праведник Народов Мира — звание, которое израильский парламент присваивает людям разных национальностей и вероисповедания, спасавших во время войны евреев от нацистских палачей.

- Пропаганда (от латинского — подлежащее к распространению) — распространение политических, философских, научных, художественных и других идей в обществе с целью формирования у общества определенного мировоззрения.

- СД (SD) — нацистская служба безопасности, нацистская разведывательная служба.

- Селекция — процесс сортировки еврейских узников по прибытии их в лагерь уничтожения или в концлагерь. Большинство прибывавших немедленно отправляли в газовые камеры, а небольшое число посылали на работу. Когда их силы истощались, умерщвляли и их.

- Сионисты (от названия горы Сион) — сторонники создания независимого еврейского государства Израиль.

- СС (SS) — охранные отряды, первоначально телохранители Гитлера, а затем именно они приняли самое активное участие в уничтожении европейского еврейства.

- Тоталитарный режим — форма государственного правления, поддерживающаяся тотальным контролем над всеми сферами жизни общества. Отсутствие конституционных прав и свобод. Постоянно внушаемый страх перед внутренними и внешними врагами.

- Эксгумация — извлечение трупа из мест захоронений при необходимости его осмотра, расследования преступления.

- Юденрат — «еврейские советы», созданные в еврейских общанах на оккупированных Германией территориях по приказу немцев. Юденраты служили для передачи немецких приказов еврейскому населению, а с другой стороны, пытались представлять интересы евреев перед немцами. Труднейшей задачей, с которой сталкивался Юденрат, было выполнение немецкого приказа подготовить очередную группу евреев для депортации в лагерь уничтожения.

Значение слова «конформизм»

Лексическое значение: определение

Общий запас лексики (от греч. Lexikos) — это комплекс всех основных смысловых единиц одного языка. Лексическое значение слова раскрывает общепринятое представление о предмете, свойстве, действии, чувстве, абстрактном явлении, воздействии, событии и тому подобное. Иначе говоря, определяет, что обозначает данное понятие в массовом сознании. Как только неизвестное явление обретает ясность, конкретные признаки, либо возникает осознание объекта, люди присваивают ему название (звуко-буквенную оболочку), а точнее, лексическое значение. После этого оно попадает в словарь определений с трактовкой содержания.

Лексическое значение слова раскрывает общепринятое представление о предмете, свойстве, действии, чувстве, абстрактном явлении, воздействии, событии и тому подобное. Иначе говоря, определяет, что обозначает данное понятие в массовом сознании. Как только неизвестное явление обретает ясность, конкретные признаки, либо возникает осознание объекта, люди присваивают ему название (звуко-буквенную оболочку), а точнее, лексическое значение. После этого оно попадает в словарь определений с трактовкой содержания.

Словари онлайн бесплатно — открывать для себя новое

Словечек и узкоспециализированных терминов в каждом языке так много, что знать все их интерпретации попросту нереально. В современном мире существует масса тематических справочников, энциклопедий, тезаурусов, глоссариев. Пробежимся по их разновидностям:

- Толковые

Найти значение слова вы сможете в толковом словаре русского языка. Каждая пояснительная «статья» толкователя трактует искомое понятие на родном языке, и рассматривает его употребление в контенте.

(PS: Еще больше случаев словоупотребления, но без пояснений, вы прочитаете в Национальном корпусе русского языка. Это самая объемная база письменных и устных текстов родной речи.) Под авторством Даля В.И., Ожегова С.И., Ушакова Д.Н. выпущены наиболее известные в нашей стране тезаурусы с истолкованием семантики. Единственный их недостаток — издания старые, поэтому лексический состав не пополняется.

(PS: Еще больше случаев словоупотребления, но без пояснений, вы прочитаете в Национальном корпусе русского языка. Это самая объемная база письменных и устных текстов родной речи.) Под авторством Даля В.И., Ожегова С.И., Ушакова Д.Н. выпущены наиболее известные в нашей стране тезаурусы с истолкованием семантики. Единственный их недостаток — издания старые, поэтому лексический состав не пополняется. - Энциклопедические

В отличии от толковых, академические и энциклопедические онлайн-словари дают более полное, развернутое разъяснение смысла. Большие энциклопедические издания содержат информацию об исторических событиях, личностях, культурных аспектах, артефактах. Статьи энциклопедий повествуют о реалиях прошлого и расширяют кругозор. Они могут быть универсальными, либо тематичными, рассчитанными на конкретную аудиторию пользователей. К примеру, «Лексикон финансовых терминов», «Энциклопедия домоводства», «Философия. Энциклопедический глоссарий», «Энциклопедия моды и одежды», мультиязычная универсальная онлайн-энциклопедия «Википедия».

- Отраслевые Эти глоссарии предназначены для специалистов конкретного профиля. Их цель объяснить профессиональные термины, толковое значение специфических понятий узкой сферы, отраслей науки, бизнеса, промышленности. Они издаются в формате словарика, терминологического справочника или научно-справочного пособия («Тезаурус по рекламе, маркетингу и PR», «Юридический справочник», «Терминология МЧС»).

- Этимологические и заимствований

Этимологический словарик — это лингвистическая энциклопедия. В нем вы прочитаете версии происхождения лексических значений, от чего образовалось слово (исконное, заимствованное), его морфемный состав, семасиология, время появления, исторические изменения, анализ. Лексикограф установит откуда лексика была заимствована, рассмотрит последующие семантические обогащения в группе родственных словоформ, а так же сферу функционирования. Даст варианты использования в разговоре. В качестве образца, этимологический и лексический разбор понятия «фамилия»: заимствованно из латинского (familia), где означало родовое гнездо, семью, домочадцев.

- Глоссарии устаревшей лексики

Чем отличаются архаизмы от историзмов?

Какие-то предметы последовательно выпадают из обихода. А следом выходят из употребления лексические определения единиц. Словечки, которые описывают исчезнувшие из жизни явления и предметы, относят к историзмам. Примеры историзмов: камзол, мушкет, царь, хан, баклуши, политрук, приказчик, мошна, кокошник, халдей, волость и прочие.

Узнать какое значение имеют слова, которые больше не употребляется в устной речи, вам удастся из сборников устаревших фраз.

Архаизмамы — это словечки, которые сохранили суть, изменив терминологию: пиит — поэт, чело — лоб, целковый — рубль, заморский — иностранный, фортеция — крепость, земский — общегосударственный, цвибак — бисквитный коржик, печенье. Иначе говоря их заместили синонимы, более актуальные в современной действительности. В эту категорию попали старославянизмы — лексика из старославянского, близкая к русскому: град (старосл.) — город (рус.), чадо — дитя, врата — ворота, персты — пальцы, уста — губы, влачиться — волочить ноги. Архаизмы встречаются в обороте писателей, поэтов, в псевдоисторических и фэнтези фильмах.

Узнать какое значение имеют слова, которые больше не употребляется в устной речи, вам удастся из сборников устаревших фраз.

Архаизмамы — это словечки, которые сохранили суть, изменив терминологию: пиит — поэт, чело — лоб, целковый — рубль, заморский — иностранный, фортеция — крепость, земский — общегосударственный, цвибак — бисквитный коржик, печенье. Иначе говоря их заместили синонимы, более актуальные в современной действительности. В эту категорию попали старославянизмы — лексика из старославянского, близкая к русскому: град (старосл.) — город (рус.), чадо — дитя, врата — ворота, персты — пальцы, уста — губы, влачиться — волочить ноги. Архаизмы встречаются в обороте писателей, поэтов, в псевдоисторических и фэнтези фильмах. - Переводческие, иностранные Двуязычные словари для перевода текстов и слов с одного языка на другой. Англо-русский, испанский, немецкий, французский и прочие.

- Фразеологический сборник

Фразеологизмы — это лексически устойчивые обороты, с нечленимой структурой и определенным подтекстом.

К ним относятся поговорки, пословицы, идиомы, крылатые выражения, афоризмы. Некоторые словосочетания перекочевали из легенд и мифов. Они придают литературному слогу художественную выразительность. Фразеологические обороты обычно употребляют в переносном смысле. Замена какого-либо компонента, перестановка или разрыв словосочетания приводят к речевой ошибке, нераспознанному подтексту фразы, искажению сути при переводе на другие языки. Найдите переносное значение подобных выражений в фразеологическом словарике.

Примеры фразеологизмов: «На седьмом небе», «Комар носа не подточит», «Голубая кровь», «Адвокат Дьявола», «Сжечь мосты», «Секрет Полишинеля», «Как в воду глядел», «Пыль в глаза пускать», «Работать спустя рукава», «Дамоклов меч», «Дары данайцев», «Палка о двух концах», «Яблоко раздора», «Нагреть руки», «Сизифов труд», «Лезть на стенку», «Держать ухо востро», «Метать бисер перед свиньями», «С гулькин нос», «Стреляный воробей», «Авгиевы конюшни», «Калиф на час», «Ломать голову», «Души не чаять», «Ушами хлопать», «Ахиллесова пята», «Собаку съел», «Как с гуся вода», «Ухватиться за соломинку», «Строить воздушные замки», «Быть в тренде», «Жить как сыр в масле».

К ним относятся поговорки, пословицы, идиомы, крылатые выражения, афоризмы. Некоторые словосочетания перекочевали из легенд и мифов. Они придают литературному слогу художественную выразительность. Фразеологические обороты обычно употребляют в переносном смысле. Замена какого-либо компонента, перестановка или разрыв словосочетания приводят к речевой ошибке, нераспознанному подтексту фразы, искажению сути при переводе на другие языки. Найдите переносное значение подобных выражений в фразеологическом словарике.

Примеры фразеологизмов: «На седьмом небе», «Комар носа не подточит», «Голубая кровь», «Адвокат Дьявола», «Сжечь мосты», «Секрет Полишинеля», «Как в воду глядел», «Пыль в глаза пускать», «Работать спустя рукава», «Дамоклов меч», «Дары данайцев», «Палка о двух концах», «Яблоко раздора», «Нагреть руки», «Сизифов труд», «Лезть на стенку», «Держать ухо востро», «Метать бисер перед свиньями», «С гулькин нос», «Стреляный воробей», «Авгиевы конюшни», «Калиф на час», «Ломать голову», «Души не чаять», «Ушами хлопать», «Ахиллесова пята», «Собаку съел», «Как с гуся вода», «Ухватиться за соломинку», «Строить воздушные замки», «Быть в тренде», «Жить как сыр в масле».

- Определение неологизмов

Языковые изменения стимулирует динамичная жизнь. Человечество стремятся к развитию, упрощению быта, инновациям, а это способствует появлению новых вещей, техники. Неологизмы — лексические выражения незнакомых предметов, новых реалий в жизни людей, появившихся понятий, явлений. К примеру, что означает «бариста» — это профессия кофевара; профессионала по приготовлению кофе, который разбирается в сортах кофейных зерен, умеет красиво оформить дымящиеся чашечки с напитком перед подачей клиенту. Каждое словцо когда-то было неологизмом, пока не стало общеупотребительным, и не вошло в активный словарный состав общелитературного языка. Многие из них исчезают, даже не попав в активное употребление. Неологизмы бывают словообразовательными, то есть абсолютно новообразованными (в том числе от англицизмов), и семантическими. К семантическим неологизмам относятся уже известные лексические понятия, наделенные свежим содержанием, например «пират» — не только морской корсар, но и нарушитель авторских прав, пользователь торрент-ресурсов.

Вот лишь некоторые случаи словообразовательных неологизмов: лайфхак, мем, загуглить, флэшмоб, кастинг-директор, пре-продакшн, копирайтинг, френдить, пропиарить, манимейкер, скринить, фрилансинг, хедлайнер, блогер, дауншифтинг, фейковый, брендализм. Еще вариант, «копираст» — владелец контента или ярый сторонник интеллектуальных прав.

Вот лишь некоторые случаи словообразовательных неологизмов: лайфхак, мем, загуглить, флэшмоб, кастинг-директор, пре-продакшн, копирайтинг, френдить, пропиарить, манимейкер, скринить, фрилансинг, хедлайнер, блогер, дауншифтинг, фейковый, брендализм. Еще вариант, «копираст» — владелец контента или ярый сторонник интеллектуальных прав. - Прочие 177+

Кроме перечисленных, есть тезаурусы: лингвистические, по различным областям языкознания; диалектные; лингвострановедческие; грамматические; лингвистических терминов; эпонимов; расшифровки сокращений; лексикон туриста; сленга. Школьникам пригодятся лексические словарники с синонимами, антонимами, омонимами, паронимами и учебные: орфографический, по пунктуации, словообразовательный, морфемный. Орфоэпический справочник для постановки ударений и правильного литературного произношения (фонетика). В топонимических словарях-справочниках содержатся географические сведения по регионам и названия. В антропонимических — данные о собственных именах, фамилиях, прозвищах.

Толкование слов онлайн: кратчайший путь к знаниям

Проще изъясняться, конкретно и более ёмко выражать мысли, оживить свою речь, — все это осуществимо с расширенным словарным запасом. С помощью ресурса How to all вы определите значение слов онлайн, подберете родственные синонимы и пополните свою лексику. Последний пункт легко восполнить чтением художественной литературы. Вы станете более эрудированным интересным собеседником и поддержите разговор на разнообразные темы. Литераторам и писателям для разогрева внутреннего генератора идей полезно будет узнать, что означают слова, предположим, эпохи Средневековья или из философского глоссария.

Глобализация берет свое. Это сказывается на письменной речи. Стало модным смешанное написание кириллицей и латиницей, без транслитерации: SPA-салон, fashion-индустрия, GPS-навигатор, Hi-Fi или High End акустика, Hi-Tech электроника. Чтобы корректно интерпретировать содержание слов-гибридов, переключайтесь между языковыми раскладками клавиатуры. Пусть ваша речь ломает стереотипы. Тексты волнуют чувства, проливаются эликсиром на душу и не имеют срока давности. Удачи в творческих экспериментах!

Пусть ваша речь ломает стереотипы. Тексты волнуют чувства, проливаются эликсиром на душу и не имеют срока давности. Удачи в творческих экспериментах!

Проект how-to-all.com развивается и пополняется современными словарями с лексикой реального времени. Следите за обновлениями. Этот сайт помогает говорить и писать по-русски правильно. Расскажите о нас всем, кто учится в универе, школе, готовится к сдаче ЕГЭ, пишет тексты, изучает русский язык.

Что значит КОНФОРМИЗМ? Значение слова КОНФОРМИЗМ, синонимы, ассоциации и примеры употребления

(позднелатинск. conformis — подобный, сходный) — приспособленчество п сивное принятие существующего порядка вещей господствующих мнений и т. д. К. следует отли чать от др. проявлений единообразия в поведении человека, напр., единообразия взглядов основанного на единой системе знаний об окружавщем мире, следования моде, определенным обычаям и т. д. Проблема К., получившая большой резонанс в мировой литературе с момента опубликования рез-тов экспериментального исследования проф. Корнельского ун-та С.Аша, вскоре вышла далеко за рамки простого описания экспериментально полученных фактов, заняв пр межуточное положение на стыке трех наук: психологии личности, соц. психологии и социологии. Многие исследователи в опытах Аша увидели отражение тех конфликтов и противоречий, к-рые существуют между людьми в современном об-ве. Они исходят из определенной концепции, согласно к-рой об-во подразделяется на две резко противоположные группы людей: конформистов и неконформистов («нонконформистов»). К. объясняется неизбежным рез-том развития об-ва. Д. Креч, Р. Крачфилд и Е. Баллэчей заявляют, что наш век может быть назван веком конформизма. «Цена соц. принятия есть конформизм и потеря независимости», — пишет Д. Генри в работе с красноречивым названием «Культура против человека» (Henry J. Culture against man. N.Y., 1963. P. 72). Нельзя не признать, что тенденции нивелирования личности и приспособленчества действительно присущи современному об-ву. Вместе с тем неадекватен такой подход к исследованию проблем К.

Корнельского ун-та С.Аша, вскоре вышла далеко за рамки простого описания экспериментально полученных фактов, заняв пр межуточное положение на стыке трех наук: психологии личности, соц. психологии и социологии. Многие исследователи в опытах Аша увидели отражение тех конфликтов и противоречий, к-рые существуют между людьми в современном об-ве. Они исходят из определенной концепции, согласно к-рой об-во подразделяется на две резко противоположные группы людей: конформистов и неконформистов («нонконформистов»). К. объясняется неизбежным рез-том развития об-ва. Д. Креч, Р. Крачфилд и Е. Баллэчей заявляют, что наш век может быть назван веком конформизма. «Цена соц. принятия есть конформизм и потеря независимости», — пишет Д. Генри в работе с красноречивым названием «Культура против человека» (Henry J. Culture against man. N.Y., 1963. P. 72). Нельзя не признать, что тенденции нивелирования личности и приспособленчества действительно присущи современному об-ву. Вместе с тем неадекватен такой подход к исследованию проблем К. , при к-ром происходит упрощенное разделение людей на две категории, причем в одном случае абсолютизируется подчинение людей диктатуре об-ва, в другом превращается в абсолют независимость человека от об-ва. Целесообразно различать К. как соц. явление и конформное поведение как психологич. особенность человека. Характеризуя конформное поведение, обычно имеют в виду принято индивидом определенного мнения под нажимом», давлением группы. В отличие от сознательного изменения мнения под влиянием убедительных аргументов и в рез-те переосмысления зиции, конформное поведение обусловлено главным образом боязнью санкций или нежеланием остаться в изоляции. Именно конформное поведение изучали С. Аш и его последователи (Р. Крачфилд, Д. Креч и др.). Суть опытов Аша заключалась в том, что испытуемый должен был сравнивать длину различн. линий в условиях, когда др. участники опыта («подставная группа» ), находившиеся в сговоре с экспериментатором, в ряде проб давали заведомо неправильные ответы. Испытуемый, т.

, при к-ром происходит упрощенное разделение людей на две категории, причем в одном случае абсолютизируется подчинение людей диктатуре об-ва, в другом превращается в абсолют независимость человека от об-ва. Целесообразно различать К. как соц. явление и конформное поведение как психологич. особенность человека. Характеризуя конформное поведение, обычно имеют в виду принято индивидом определенного мнения под нажимом», давлением группы. В отличие от сознательного изменения мнения под влиянием убедительных аргументов и в рез-те переосмысления зиции, конформное поведение обусловлено главным образом боязнью санкций или нежеланием остаться в изоляции. Именно конформное поведение изучали С. Аш и его последователи (Р. Крачфилд, Д. Креч и др.). Суть опытов Аша заключалась в том, что испытуемый должен был сравнивать длину различн. линий в условиях, когда др. участники опыта («подставная группа» ), находившиеся в сговоре с экспериментатором, в ряде проб давали заведомо неправильные ответы. Испытуемый, т. обр., оказывался в ситуации, когда его мнение противоречило неправильному, но единодушному мнению др. людей. Аш нашел, что в этих условиях примерно треть испытуемых проявляет конформное поведение, т. е. подчиняет свое мнение мнению группы; остальные испытуемые проявляют неконформное поведение. В исследованиях Аша, проведенных с т.зр. техники эксперимента весьма тщательно, был получен ряд интересных данных. Прежде всего шзанные исследования путем применения сравнительно четкой методики экспериментально подтвердили известный в жизни факт, что поведение человека, его мнения, оценки, взгляды существенным образом зависят от поступков, мнений, оценок, взглядов др. людей. Так, была установлена зависимость влияния группы на испытуемого от ее размера: такое влияние достигает максимума, если группа состоит из трех человек, и дальнейшее увеличение размера группы не ведет к усилению эффекта. В отечественной психологии А.В.Петровским и М.А. Туревским было показано, что влияние размера группы обусловлено содержанием групповой деятельности и уровнем развития группы.

обр., оказывался в ситуации, когда его мнение противоречило неправильному, но единодушному мнению др. людей. Аш нашел, что в этих условиях примерно треть испытуемых проявляет конформное поведение, т. е. подчиняет свое мнение мнению группы; остальные испытуемые проявляют неконформное поведение. В исследованиях Аша, проведенных с т.зр. техники эксперимента весьма тщательно, был получен ряд интересных данных. Прежде всего шзанные исследования путем применения сравнительно четкой методики экспериментально подтвердили известный в жизни факт, что поведение человека, его мнения, оценки, взгляды существенным образом зависят от поступков, мнений, оценок, взглядов др. людей. Так, была установлена зависимость влияния группы на испытуемого от ее размера: такое влияние достигает максимума, если группа состоит из трех человек, и дальнейшее увеличение размера группы не ведет к усилению эффекта. В отечественной психологии А.В.Петровским и М.А. Туревским было показано, что влияние размера группы обусловлено содержанием групповой деятельности и уровнем развития группы. Вместе с тем нельзя отрицать и влияние количественного фактора на эффект группового давления. В исследованиях по К. была установлена зависимость влияния группы на испытуемого от состава группы — от авторитета членов группы, их эрудиции, профессиональной принадлежности и пр.; была выявлена зависимость эффекта давления группы от ее единодушия, групповой согласованности: если в группе находится хотя бы один «партнер», к-рый высказывает то же мнение, что и испытуемый, это существенно снижает эффект давления группы. Представляют интерес и данные о возрастной динамике эффекта влияния группы: сопоставив данные о младших школьниках, подростках и студентах колледжа, Аш пришел к выводу о существенном уменьшении склонности к конформности с возрастом. Была отмечена невольно большая конформность женщин по сравнению с мужчинами. Исследователи объясняют это различн. соц. ролями в об-ве и семье мужчины и женщины. Эти исследователи утверждают, что высококонформные женщины склонны к принятию традиционной женской роли, и наоборот, многие женщины в эксперименте с подставной группой, противостоящие групповому давлению, в жизни были склонны к конфликтам, отвергали зависимые отношения с родителями и др.

Вместе с тем нельзя отрицать и влияние количественного фактора на эффект группового давления. В исследованиях по К. была установлена зависимость влияния группы на испытуемого от состава группы — от авторитета членов группы, их эрудиции, профессиональной принадлежности и пр.; была выявлена зависимость эффекта давления группы от ее единодушия, групповой согласованности: если в группе находится хотя бы один «партнер», к-рый высказывает то же мнение, что и испытуемый, это существенно снижает эффект давления группы. Представляют интерес и данные о возрастной динамике эффекта влияния группы: сопоставив данные о младших школьниках, подростках и студентах колледжа, Аш пришел к выводу о существенном уменьшении склонности к конформности с возрастом. Была отмечена невольно большая конформность женщин по сравнению с мужчинами. Исследователи объясняют это различн. соц. ролями в об-ве и семье мужчины и женщины. Эти исследователи утверждают, что высококонформные женщины склонны к принятию традиционной женской роли, и наоборот, многие женщины в эксперименте с подставной группой, противостоящие групповому давлению, в жизни были склонны к конфликтам, отвергали зависимые отношения с родителями и др. людьми, отрицательно относились к распределению ролей в семье. По данным специальных измерений, независимые женщины имели гораздо меньший индекс «социализации», чем подчиняющиеся. Работы отечественных исследователей также свидетельствуют о несколько большей конформности девочек, однако наблюдается и противоположная тенденция. Имеющиеся данные позволяют сделать вывод о том, что влияние половых различий на склонность к конформности существенно зависит от особенностей воспитания. «Классич.» исследования К. не сводятся к количественному анализу экспериментальных рез-тов. На основании бесед, проведенных после эксперимента, производилась содержательная классификация испытуемых. Так, Аш выделяет группу совершенно независимых, уверенных в себе и убежденных, что большинство участников опыта были подвержены иллюзии и поэтому давали неправильные ответы; вторую группу составляют испытуемые, не вполне уверенные в правильности своего ответа и все же не присоединившиеся к мнению группы. Аш отмечает, что как подчинившиеся, так и независимые испытывали дискомфорт, тревогу и что фактически не было ни одного испытуемого, для к-рого оценки группы были бы безразличны.

людьми, отрицательно относились к распределению ролей в семье. По данным специальных измерений, независимые женщины имели гораздо меньший индекс «социализации», чем подчиняющиеся. Работы отечественных исследователей также свидетельствуют о несколько большей конформности девочек, однако наблюдается и противоположная тенденция. Имеющиеся данные позволяют сделать вывод о том, что влияние половых различий на склонность к конформности существенно зависит от особенностей воспитания. «Классич.» исследования К. не сводятся к количественному анализу экспериментальных рез-тов. На основании бесед, проведенных после эксперимента, производилась содержательная классификация испытуемых. Так, Аш выделяет группу совершенно независимых, уверенных в себе и убежденных, что большинство участников опыта были подвержены иллюзии и поэтому давали неправильные ответы; вторую группу составляют испытуемые, не вполне уверенные в правильности своего ответа и все же не присоединившиеся к мнению группы. Аш отмечает, что как подчинившиеся, так и независимые испытывали дискомфорт, тревогу и что фактически не было ни одного испытуемого, для к-рого оценки группы были бы безразличны. В конформном поведении Аш различает три уровня: а) подчинение на уровне восприятия, когда под воздействием подставной группы изменяется (искажается) восприятие испытуемого: он начинает видеть объекты такими, какими они оцениваются подставной группой; б) подчинение на уровне оценки, при к-рой испытуемый присоединяется к мнению группы, считая его правильным, а свою оценку ошибочной; в) подчинение на уровне действия, когда испытуемые осознают, что группа неправа, но, не желая вступать с ней в конфликт, присваивают ее оценки. В первые годы после публикации экспериментальных рез-тов, полученных Ашем, в ряде работ западных исследователей имела место тенденция односторонне интерпретировать их как сенсационное доказательство чрезвычайной податливости человеческой психики. Р.Зайонк считал, например, одним из самых поразительных открытий современной соц. психологии открытие С. Ашем того факта, что взрослые люди повторяли суждения, к-рые, как это было им известно, противоречили их позиции. Аш предпринял свои опыты для лучшего понимания интеллектуальной зависимости человека от об-ва, к-рая, как ему казалось, является одной из важнейших дилемм современности.

В конформном поведении Аш различает три уровня: а) подчинение на уровне восприятия, когда под воздействием подставной группы изменяется (искажается) восприятие испытуемого: он начинает видеть объекты такими, какими они оцениваются подставной группой; б) подчинение на уровне оценки, при к-рой испытуемый присоединяется к мнению группы, считая его правильным, а свою оценку ошибочной; в) подчинение на уровне действия, когда испытуемые осознают, что группа неправа, но, не желая вступать с ней в конфликт, присваивают ее оценки. В первые годы после публикации экспериментальных рез-тов, полученных Ашем, в ряде работ западных исследователей имела место тенденция односторонне интерпретировать их как сенсационное доказательство чрезвычайной податливости человеческой психики. Р.Зайонк считал, например, одним из самых поразительных открытий современной соц. психологии открытие С. Ашем того факта, что взрослые люди повторяли суждения, к-рые, как это было им известно, противоречили их позиции. Аш предпринял свои опыты для лучшего понимания интеллектуальной зависимости человека от об-ва, к-рая, как ему казалось, является одной из важнейших дилемм современности. Проведенный отечественными исследователями экспериментальный анализ рез-тов, полученных Ашем и его последователями, показал, что эти рез-ты не могут быть доказательством такой податливости человеческой психики, якобы предопределяющей появление в об-ве «массы конформистов». Распространение в современном об-ве К. — рез-т воздействия определенных соц. факторов, а отнюдь не следствие его неустойчивости, «мягкости». Вместе с тем неправомерно недооценивать опасность распространения К. в обществ. жизни. Отсутствие гласности и плюрализма мнений создает условия для конформного усвоения идеологич. стереотипов, «однонаправленных» убеждений и установок, что отрицательно сказывается на характере развития личности и об-ва. Особенно опасен в этом отношении логич. К: специальные исследования показали, что подчинение испытуемого групповому давлению может проявляться не просто в принятии им мнения большинства, но и в известной перестройке его образа мыслей. При этом ложное мнение принимается и усваивается с помощью выдвинутой самим испытуемым ложной аргументации, что создает иллюзию самостоятельного принятия решения.

Проведенный отечественными исследователями экспериментальный анализ рез-тов, полученных Ашем и его последователями, показал, что эти рез-ты не могут быть доказательством такой податливости человеческой психики, якобы предопределяющей появление в об-ве «массы конформистов». Распространение в современном об-ве К. — рез-т воздействия определенных соц. факторов, а отнюдь не следствие его неустойчивости, «мягкости». Вместе с тем неправомерно недооценивать опасность распространения К. в обществ. жизни. Отсутствие гласности и плюрализма мнений создает условия для конформного усвоения идеологич. стереотипов, «однонаправленных» убеждений и установок, что отрицательно сказывается на характере развития личности и об-ва. Особенно опасен в этом отношении логич. К: специальные исследования показали, что подчинение испытуемого групповому давлению может проявляться не просто в принятии им мнения большинства, но и в известной перестройке его образа мыслей. При этом ложное мнение принимается и усваивается с помощью выдвинутой самим испытуемым ложной аргументации, что создает иллюзию самостоятельного принятия решения. Логич. К. опасен прежде всего тем, что он искажает характер выработки убеждений, лишает человека возможности целенаправленного формирования собственной личности, самовоспитания. В последнее время западные исследователи (С. Московичи, К. Фошо и др.) подвергают критике саму экспериментальную ситуацию Аша, характеризуя ее как искусственную. Проблема К. — одна из наиболее значимых и острых проблем современного обществ. развития — нуждается в дальнейшем, более интенсивном исследовании. Лит.: Петровский А.В. Личность, деятельность, коллектив. М., 1982; Чудновский В.Э. Нравственная устойчивость личности. М., 1982; Андреева Г.М. Социальная психология. М., 1988; Asch S.E. Social psychology. N.Y., 1962; Henry T. Culture against man. N.Y., 1963; Zajonc R.B. Social psychology: An experimental approach. Belmont Wadsworth, 1966; Moscovici S., Faucheux C. Social influence, conformity, bias and the study of active minority//Adv. in exper. soc. psych., 1972. В.Э. Чудновский

Логич. К. опасен прежде всего тем, что он искажает характер выработки убеждений, лишает человека возможности целенаправленного формирования собственной личности, самовоспитания. В последнее время западные исследователи (С. Московичи, К. Фошо и др.) подвергают критике саму экспериментальную ситуацию Аша, характеризуя ее как искусственную. Проблема К. — одна из наиболее значимых и острых проблем современного обществ. развития — нуждается в дальнейшем, более интенсивном исследовании. Лит.: Петровский А.В. Личность, деятельность, коллектив. М., 1982; Чудновский В.Э. Нравственная устойчивость личности. М., 1982; Андреева Г.М. Социальная психология. М., 1988; Asch S.E. Social psychology. N.Y., 1962; Henry T. Culture against man. N.Y., 1963; Zajonc R.B. Social psychology: An experimental approach. Belmont Wadsworth, 1966; Moscovici S., Faucheux C. Social influence, conformity, bias and the study of active minority//Adv. in exper. soc. psych., 1972. В.Э. Чудновский

Приспособленчество, Пассивное Принятие Существующего Порядка

Решение этого кроссворда состоит из 10 букв длиной и начинается с буквы К

Ниже вы найдете правильный ответ на приспособленчество, пассивное принятие существующего порядка, если вам нужна дополнительная помощь в завершении кроссворда, продолжайте навигацию и воспользуйтесь нашей функцией поиска.

ответ на кроссворд и сканворд

Суббота, 9 Февраля 2019 Г.

другие решения

ты знаешь ответ ?

связанные кроссворды

- Конформизм

- Приспособленчество, бездумное следование общим мнениям, модным тенденциям

- Конформизм

- Приспособленчество, безумное следование общим мнениям, модным тенденциям 10 букв

- Приспособленчество 10 букв

- Пассивное принятие существующего порядка 10 букв

похожие кроссворды

- Пассивное принятие существующего порядка 10 букв

- Приспособленчество, бездумное следование общим мнениям, модным тенденциям

- Беспринципность, приспособленчество

- Приспособленчество 8 букв

- Приспособленчество 11 букв

- Приспособленчество 10 букв

- Спокойно-безответное, пассивное отношение к чему-нибудь, безразличие

- Пассивное 9 букв

- Прекратить развитие чего-нибудь, привести в пассивное состояние 9 букв

- Пассивное движение по воле волн 5 букв

- Принятие в университет

- Принятие девочки в семью

- Часть коллегиального органа, определяющая принятие решения

понятие, причины возникновения, основные виды (стр.

1 из 3)

1 из 3)Содержание

Введение

1. Понятие конформизма

2. Социальные конформисты. Причины конформного поведения

3. Основные виды конформистов

Заключение

Список используемой литературы

Конформизм (от позднелат. conformis — подобный, сообразный), морально-политический термин, обозначающий приспособленчество, пассивное принятие существующего порядка вещей, господствующих мнений и т.д. Конформизм означает отсутствие собственной позиции, беспринципное и некритическое следование любому образцу, обладающему наибольшей силой давления (мнение большинства, признанный авторитет, традиция и т.п.). В современном буржуазном обществе Конформизм по отношению к существующему социальному строю и господствующим ценностям насаждается системой воспитания и идеологического воздействия; он является типичной чертой деятельности бюрократических организаций.

От конформизма следует отличать конформность (конформные реакции), изучаемую социальной психологией. Усвоение определённых групповых норм, привычек и ценностей — необходимый аспект социализации личности и предпосылка нормального функционирования любой социальной системы. Но социально-психологические механизмы такого усвоения и степень автономии личности по отношению к группе бывают различными. Социологов и психологов издавна интересовали такие вопросы, как подражание, социальное внушение, «психическое заражение» и т.п. С 50-х гг. XX в. предметом интенсивных экспериментальных психологических исследований стали способы отбора и усвоения индивидом социальной информации и мера его отношения к групповому давлению. Выяснилось, что они зависят от целой совокупности факторов — личностных (степень внушаемости индивида, устойчивость его самооценок, уровень самоуважения, тревожность, интеллект, потребность в одобрении окружающих и т.д.; у детей конформные реакции выше, чем у взрослых, а у женщин — выше, чем у мужчин), групповых (положение индивида в группе, её значимость для него, степень сплочённости и структура группы), ситуационных (содержание задачи и заинтересованность в ней испытуемого, его компетентность, принимается ли решение публично, в узком кругу или наедине и т.

Усвоение определённых групповых норм, привычек и ценностей — необходимый аспект социализации личности и предпосылка нормального функционирования любой социальной системы. Но социально-психологические механизмы такого усвоения и степень автономии личности по отношению к группе бывают различными. Социологов и психологов издавна интересовали такие вопросы, как подражание, социальное внушение, «психическое заражение» и т.п. С 50-х гг. XX в. предметом интенсивных экспериментальных психологических исследований стали способы отбора и усвоения индивидом социальной информации и мера его отношения к групповому давлению. Выяснилось, что они зависят от целой совокупности факторов — личностных (степень внушаемости индивида, устойчивость его самооценок, уровень самоуважения, тревожность, интеллект, потребность в одобрении окружающих и т.д.; у детей конформные реакции выше, чем у взрослых, а у женщин — выше, чем у мужчин), групповых (положение индивида в группе, её значимость для него, степень сплочённости и структура группы), ситуационных (содержание задачи и заинтересованность в ней испытуемого, его компетентность, принимается ли решение публично, в узком кругу или наедине и т. п.) и общекультурных (насколько вообще в данном обществе ценится личная самостоятельность, независимость суждений и т.д.). Поэтому, хотя высокая конформность ассоциируется с определённым типом личности, её нельзя считать самостоятельной личностной чертой; её соотношение с другими социально-психологическими явлениями, такими, как внушаемость, ригидность (жёсткость) установок, стереотипность мышления, авторитарный синдром и др., требует дальнейших исследований.

п.) и общекультурных (насколько вообще в данном обществе ценится личная самостоятельность, независимость суждений и т.д.). Поэтому, хотя высокая конформность ассоциируется с определённым типом личности, её нельзя считать самостоятельной личностной чертой; её соотношение с другими социально-психологическими явлениями, такими, как внушаемость, ригидность (жёсткость) установок, стереотипность мышления, авторитарный синдром и др., требует дальнейших исследований.

В настоящей контрольной работе автор считает основной целью определение понятия конформиста, установление причин возникновения явления конформизма, определение различных типов конформистов, их участие в формировании общественных ценностей.

При написании контрольной работы для достижения поставленной цели автор производит анализ учебных пособий по социологии и психологии, а также научных трудов некоторых психологов, социологов, всесторонне рассматривает вопросы о явлении конформизма, устанавливает видовые формы конформизма, определяет конформиста.

Явление конформизма было открыто американским психологом С. Ашем в 1951г.

К настоящему времени исследования по конформизму далеко вышли за рамки простого описания экспериментально полученных фактов, занимая промежуточное положение на стыке трех наук: психологии личности, социальной психологии и социологии.

Многие исследователи в опытах Аша увидели отражение тех конфликтов и противоречий, которые существуют в отношениях между людьми в современном капиталистическом обществе. Они исходят из определенной концепции, согласно которой общество подразделяется на две резко противоположные группы людей: конформистов и неконформистов («нонконформистов»). Конформизм объявляется неизбежным результатом развития общества. «Наш век может быть назван веком конформизма», — заявляют Д. Крэч, Р. Кратчфилд и Е. Баллэчей, и дальше: «Есть свидетельства, что современные культуры различаются по степени внедрения склонности к конформности своим членам». «Цена социального принятия есть конформизм и потеря независимости», — пишет Д. Генри в работе с красноречивым названием «Культура против человека». «Тенденция к конформности — фундаментальное свойство личности», — утверждает Р. Кратчфилд. [1]

Генри в работе с красноречивым названием «Культура против человека». «Тенденция к конформности — фундаментальное свойство личности», — утверждает Р. Кратчфилд. [1]

Мы имеем здесь упрощенное разделение людей на две категории, причем в одном случае абсолютизируется подчинение людей диктату общества, в другом — превращается в абсолют эмансипация человека от общества.

Анализируя труды указанных ученых-психологов и социологов, можно прийти к выводу, что именно неконформисты (как их описывают авторы) отличаются устойчивостью личности: они характеризуются самостоятельностью, эмансипированностью во взглядах, суждениях, поступках от окружающей их общественной среды. Однако устойчивость личности неконформистов, мягко выражаясь, является своеобразной, ибо неконформисты противостоят обществу, которое враждебно им и стремится путем давления на неконформную личность привести ее «к общему знаменателю» — сделав такой же, как все остальные.

Едва ли справедливо говорить об устойчивости личности, «свободной от общества», об устойчивости, так сказать, «робинзоновского толка». Для многих из указанных выше работ характерно расширительное толкование результатов исследований по конформизму — стремление непосредственно перенести экспериментальную ситуацию Аша на условия общественной жизни, придать этой ситуации широкий социальный контекст. В этой связи существенное значение имеет продолжение экспериментального исследования данной проблемы.

Для многих из указанных выше работ характерно расширительное толкование результатов исследований по конформизму — стремление непосредственно перенести экспериментальную ситуацию Аша на условия общественной жизни, придать этой ситуации широкий социальный контекст. В этой связи существенное значение имеет продолжение экспериментального исследования данной проблемы.

Само слово «конформизм» имеет в обычном языке совершенно определенное содержание и означает «приспособленчество». На уровне обыденного сознания феномен конформизма давно зафиксирован в сказке Андерсена о голом короле. Поэтому в повседневной речи понятие приобретает некоторый негативный оттенок, что крайне вредит исследованиям, особенно если они ведутся на прикладном уровне. Дело усугубляется еще и тем, что понятие «конформизм» приобрело специфический негативный оттенок в политике как символ соглашательства и примиренчества.

Чтобы как-то развести эти различные значения, в социально — психологической литературе чаще говорят не о конформизме, а о конформности или конформном поведении[2], имея в виду чисто психологическую характеристику позиции индивида относительно позиции группы, принятие или отвержение им определенного стандарта, мнения, свойственного группе, меру подчинения индивида групповому давлению.

В работах последних лет часто употребляется термин «социальное влияние». Противоположными конформности понятиями являются понятия «независимость», «самостоятельность позиции», «устойчивость к групповому давлению» и т.п. Напротив, сходными понятиями могут быть понятия «единообразие», «условность», хотя в них содержится и иной оттенок. Единообразие, например, тоже означает принятие определенных стандартов, но принятие, осуществляемое не в результате давления.

Конформность констатируется там и тогда, где и когда фиксируется наличие конфликта между мнением индивида и мнением группы и преодоление этого конфликта в пользу группы. Мера конформности — это мера подчинения группе в том случае, когда противопоставление мнений субъективно воспринималось индивидом как конфликт. Различают внешнюю конформность, когда мнение группы принимается индивидом лишь внешне, а на деле он продолжает ему сопротивляться, и внутреннюю (иногда именно это и называется подлинным конформизмом), когда индивид действительно усваивает мнение большинства. Внутренняя конформность и есть результат преодоления конфликта с группой в ее пользу.

Внутренняя конформность и есть результат преодоления конфликта с группой в ее пользу.

В исследованиях конформности обнаружилась еще одна возможная позиция, которую оказалось доступным зафиксировать на экспериментальном уровне. Это — позиция негативизма. Когда группа оказывает давление на индивида, а он во всем сопротивляется этому давлению, демонстрируя на первый взгляд крайне независимую позицию, во что бы то ни стало отрицая все стандарты группы, то это и есть случай негативизма. Лишь на первый взгляд негативизм выглядит как крайняя форма отрицания конформности. В действительности, как это было показано во многих исследованиях, негативизм не есть подлинная независимость. Напротив, можно сказать, что это есть специфический случай конформности, так сказать, «конформность наизнанку»: если индивид ставит своей целью любой ценой противостоять мнению группы, то он фактически вновь зависит от группы, ибо ему приходится активно продуцировать антигрупповое поведение, антигрупповую позицию или норму, т. е. быть привязанным к групповому мнению, но лишь с обратным знаком (многочисленные примеры негативизма демонстрирует, например, поведение подростков).

е. быть привязанным к групповому мнению, но лишь с обратным знаком (многочисленные примеры негативизма демонстрирует, например, поведение подростков).

Поэтому позицией, противостоящей конформности, является не негативизм, а самостоятельность, независимость.

Таким образом, можно сделать вывод, что конформизм — это морально-политический термин, обозначающий приспособленчество, пассивное принятие существующего порядка вещей, законов, господствующих мнений и т.д. Конформизм означает отсутствие собственной позиции, беспринципное и некритическое следование любому образцу, обладающему наибольшей силой давления (мнение большинства, признанный авторитет, традиция).

В психологии конформизм представляет собой податливость личности реальному или воображаемому давлению группы. Конформизм проявляется в изменении поведения и установок в соответствии с ранее не разделяемой позицией большинства.

Свадебная и семейная фотография — LiveJournal

Дорогие друзья, сегодня мы с вами проведем композиционный анализ фильма «Касабланка» 1942 года. Данный анализ носит субъективный характер и будет основан лишь на моем опыте восприятия пространства и плоскости. Итак приступим.

Данный анализ носит субъективный характер и будет основан лишь на моем опыте восприятия пространства и плоскости. Итак приступим.Фильм начинается с главной заставки с названием фильма. Надпись выполнена в техники каллиграфии на фоне карты Африки, явно намекая зрителю, что все будет происходит именно на этом континенте. И зритель не ошибется, подумав именно так. Основные действия фильма разворачиваются в городе Касабланка, который находится в Марокко. Надпись находится под небольшим углом, придавая ей динамичность и скорость. И подготавливая зрителя к дальнейшей сцене погони за подозреваемыми.

[Читать дальше. Очень большой пост]

В данном кадре надпись расположена ровно по центру и главная цель данного приема — это выполнение информационной функции. Необходимо сообщить зрителю название фильма и сделать небольшой намек на географическую точку мира, где будет разворачиваться действие фильма.

Следующий кадр отправляет нас прямиком в Касабланку. Мы видим, что башня слева расположена ровно на линии третей. О данном правиле я уже недавно писал в своей предыдущей статье. Сегодня мы увидим, что его с успехом используют и при съемках фильмов. Если вы включите и будет смотреть фильм, то увидите как следом последует вертикальное панорамирование. Камера поедет вниз, захватывая все больше и больше информации о данном месте. При этом, данное движение камеры имеет свой подтекст. Панорамирование сопровождается текстом о новых и светлых мечтах людей, о поиске новой жизни, но не всем мечтам суждено сбыться. И в этот момент камера с неба перемещается на землю, явно намекая на земную жизнь.

О данном правиле я уже недавно писал в своей предыдущей статье. Сегодня мы увидим, что его с успехом используют и при съемках фильмов. Если вы включите и будет смотреть фильм, то увидите как следом последует вертикальное панорамирование. Камера поедет вниз, захватывая все больше и больше информации о данном месте. При этом, данное движение камеры имеет свой подтекст. Панорамирование сопровождается текстом о новых и светлых мечтах людей, о поиске новой жизни, но не всем мечтам суждено сбыться. И в этот момент камера с неба перемещается на землю, явно намекая на земную жизнь.

Диктор сообщает, что в поезде, следовавшим из Ирана убиты два курьера, перевозившие важные документы. Убийцы и возможные сообщники направились в Касабланку.

Обратите внимание с какой ювелирной точностью управляют взглядом зрителя. Посмотрите на похожесть форм лампы и телефонной трубки. Ключевым элементом в этом кадре является листок, по которому читает диктор. И чтобы сконцентрировать взгляд зрителя на нем, на столе рядом с диктором появляются палочки. Благодаря которым все в кадре встает на свои места. Взгляд движется от палочек к телефонной трубке и к глазам, которые в свою очередь смотрят на листок. Либо взгляд движется от палочек по карте (что очень символично) за спиной диктора, которая приводит прямо к голове и глазам, и опять все замыкается на белом листке. Режиссер добивается именно этого.

Благодаря которым все в кадре встает на свои места. Взгляд движется от палочек к телефонной трубке и к глазам, которые в свою очередь смотрят на листок. Либо взгляд движется от палочек по карте (что очень символично) за спиной диктора, которая приводит прямо к голове и глазам, и опять все замыкается на белом листке. Режиссер добивается именно этого.

Появляется полицейский, свистящий в свисток

И я уверен, что вы догадались почему он у него привязан на веревочке. Веревочка ведет взгляд к свистку. В целом это суперский кадр, посмотрите на линии, которые все до единой сходятся на свистке: взгляд женщины, палки в левом верхнем углу, крыши домов, локоть. Все, до единого предмета в этой сцене, призваны работать на то, чтобы сообщить зрителю куда глядеть. Ведь сцена длится несколько секунд и у нас нет времени подробно все объяснять. Вы видите в действии визуальный язык кинематографа.

Кадр без разметки

Происходит проверка документов одного из подозреваемых

Наше любимое правило третей. И отгадайте где находится главный субъект этого кадра? Правильно, в пересечении линии третей, в т.н. узловой точке.

И отгадайте где находится главный субъект этого кадра? Правильно, в пересечении линии третей, в т.н. узловой точке.

Основной предмет данного кадра это документ. Настоящий или подделка? Все взгляды именно на него. И даже случайный прохожий, смотрящий из-за спины — неслучаен. Композиция с тремя людьми всегда смотрится выигрышно в кадре.

Сцена в уличном кафе

В узловой точке молодой мужчина, пугающий отдыхающую пару. В другой узловой точке девушка, внимательно слушающая его.

Вообще не кадр, а сказка. Композиция треугольником, направление взгяда. Все идеально

Действие переносится в кафе «У Рика». Все взгляды приковывает к себе пианист. В этом кафе не последнюю роль играют арочные своды, поддерживающие потолок. Оператор умело управляется с ними и использует их, чтобы направлять и контролировать взгляд кинозрителя.

Показательная сцена разговора в баре.

Герои находятся в узловых точках и на линиях третей

Обратите особое внимание на размер головы хозяина кафе (слева) и его собеседника. Рик выглядит намного больше своего собеседника, как физически так и по своему положению в обществе. Он как большая и неприступная гора. Этот прием отлично показывает кто здесь хозяин положения. Свод арки над героями завершает композицию и зацикливает ее на двух героях. Глаз спокойно переходит с одного на другого собеседника

Рик выглядит намного больше своего собеседника, как физически так и по своему положению в обществе. Он как большая и неприступная гора. Этот прием отлично показывает кто здесь хозяин положения. Свод арки над героями завершает композицию и зацикливает ее на двух героях. Глаз спокойно переходит с одного на другого собеседника

В следующей сцене происходит еще один разговор с Риком, хозяином заведения

Хозяин кафе в узловой точке. Он стоит спиной к девушке, говоря зрителю, что этот диалог его мало интересует и он скоро закончится. Есть более важные дела, чем она

А теперь обратите внимание на нашу с вами любимую арку над героями. Отличный режиссерский ход по налаживанию визуального диалога между героями. В этой сцене также посмотрите на наклон тел. Девушка явно склоняется в сторону Рика, как зрительно так и по сюжету фильма. Она влюбилась в него. Но Рику все равно на нее. Он отвернулся и занимается своими делами. И чтобы уравновесить наклоны тел девушки и Рика, оператор ставит бармена в правую часть кадра и просит его немного наклониться вперед, в противовес двум другим героям.

Полет самолета

Один из ключевых моментов фильма, ведь все хотят покинуть Касабланку и одним из способом является самолет. В кадре композиция треугольником. Взгяд зацикливается и движется по кругу.

Игра теней

Опять же с помощью арок, создается интересный эффект с тенями. Взгляд зрителя движется от левой стороны кадра в правую. В этом ему помогают световой луч позади полицейского и направление взгляда самого полицейского. Все внимание обращено на то, что делает Рик. А именно, как он достает деньги из сейфа. Но почему режиссер показывает его в тени? Грязные деньги?

Разговор

Правило третей. Голова Рика располагается в узловой точке. И визуально он находится немного выше своего собеседника. Берет верх над ним.

Композиция треугольником

Виктор Ласло с Ильзой Лунд появляется в кафе у Рика Блейна к ним подходит Бергер

Визуально кадр говорит нам, что обратить внимание следует на говорящих, а не на обстановку вокруг. Своды арок мягко направляют взгляд от верхнего края кадра к нижнему. Тени от листьев за спиной девушки выполняют ту же функцию. Виктор Ласло и Бергер находятся на противоположных концах стола, это так же не случайность. Так явно выделенный торец стола показывает нам, что разговор важен и что стоит следить именно за этими героями. Почему не девушка сидит на краю стола, а именно эти два героя? Потому что в данный момент времени встреча между двумя мужчинами намного важнее. Взгляд зрителя движется от верхнего края кадра к нижнему и между героями, чего и добивался режиссер.

Своды арок мягко направляют взгляд от верхнего края кадра к нижнему. Тени от листьев за спиной девушки выполняют ту же функцию. Виктор Ласло и Бергер находятся на противоположных концах стола, это так же не случайность. Так явно выделенный торец стола показывает нам, что разговор важен и что стоит следить именно за этими героями. Почему не девушка сидит на краю стола, а именно эти два героя? Потому что в данный момент времени встреча между двумя мужчинами намного важнее. Взгляд зрителя движется от верхнего края кадра к нижнему и между героями, чего и добивался режиссер.

Диалог с капитаном Рено

Композиция треугольником помогает визуально уравновесить диалог между героями. И если хорошо присмотреться, то в глубине комнаты будет еще одна группа людей, с подобной композицией. Два в одном.

Прекрасный кадр с Ильзой Лунд. При постановке данной сцены для освещения лица девушки использовалась световая схема «бабочка», так горячо любимая голливудом. Ее смысл заключается в том, чтобы осветить лицо дамы сверху, в результате чего образовывается тень под носом. Плюс контровой свет на волосах, отделяющий голову от фона.

Плюс контровой свет на волосах, отделяющий голову от фона.

Правило третей для портрета. Как я уже упоминал в своей предыдущей статье, глаза модели необходимо размещать либо в узловой точке либо на линии третей. В данном примере хорошо видно, что глаза расположены на линии третей. В кино, в отличие от фотографии, глаза не всегда можно расположить и удерживать долгое время в узловой точке, т.к. картинка постоянно движется, в отличие от статичной фотографии.

Сцена с Риком после их разговора с Ильзой.

Все линии в кадре фокусируют внимание зрителя на Рике. Особенно симпатично смотрятся тени от пальм на стенах заведения. А три бокала говорят нам, что разговор закончени и двое покинули место за столом. Остался один Рик.

Последние надежды Рика тают, как чернила под дождем. В этом письме Ильза сообщает, что не может уехать вместе с ним из Парижа.

Ильза приходит поговорить к Рику

Первое на что обращает внимание взгляд это светлый плащ Ильзы, а именно ее плечи. Затем по ооочень длинному шарфу взгляд движется к руке Рика и потом к его глазам, откуда взгляд направляется к ее лицу. Композиция завершена и зациклена. Взгляд ходит по кругу. Очень грамотная сцена. Особенно понравилась фишка с длинным шарфом, ведь можно было одеть шарф любой длины, но нет, был выбран самый длинный и это не случайность. Плюс ко всему, подсвеченная арка, между героями, налаживает визуальный диалог героев.

Затем по ооочень длинному шарфу взгляд движется к руке Рика и потом к его глазам, откуда взгляд направляется к ее лицу. Композиция завершена и зациклена. Взгляд ходит по кругу. Очень грамотная сцена. Особенно понравилась фишка с длинным шарфом, ведь можно было одеть шарф любой длины, но нет, был выбран самый длинный и это не случайность. Плюс ко всему, подсвеченная арка, между героями, налаживает визуальный диалог героев.

Наиболее подходящий и подчеркивающий женскую красоту является свет по схеме «бабочка», когда образуется тень под носом.

Для мужчин используют «рембрандтовский» свет или освещение половины лица, что позволяет показать героя мужественно и сильно. Рембрандтовский свет — это световая схема при котором одна половина лица освещается полностью, а на второй образуется треугольник из света, расположенный под глазом.

Немецкий майор Штрассер

С фотографической точки зрения, нам также будет интересно узнать как снимаются диалоги в кинематографе. Посмотрите на два кадра ниже. На них показан диалог Рика и Феррари. В визуальном плане важно закрепить за героем свою половину кадра. В нашем случае левая часть кадра за Риком, а правая за Феррари. И если в течение диалога нечаянно нарушить данный порядок, то получится некий диссонанс в голове у зрителя. Телезритель ничего не поймет, но на языке останется явный осадок, говорящий, что что-то здесь не так. И вторым важным моментом при показе диалога является глубина резкости. Она достигается за счет расположения второго героя к нам спиной и слегка размытым. В результате чего картинка получается объемной и многоплановой.

Посмотрите на два кадра ниже. На них показан диалог Рика и Феррари. В визуальном плане важно закрепить за героем свою половину кадра. В нашем случае левая часть кадра за Риком, а правая за Феррари. И если в течение диалога нечаянно нарушить данный порядок, то получится некий диссонанс в голове у зрителя. Телезритель ничего не поймет, но на языке останется явный осадок, говорящий, что что-то здесь не так. И вторым важным моментом при показе диалога является глубина резкости. Она достигается за счет расположения второго героя к нам спиной и слегка размытым. В результате чего картинка получается объемной и многоплановой.

Не забываем также про правило третей и располагаем главных героев в узловых точках или их областях

Диалог Рика и Ильзы. За Риком левая часть кадра, за Ильзой правая. И не забываем про правило третей и объем в кадре.

Ильза Лунд со своим мужем Виктором Ласло ведут диалог с Феррари

В этом кадре композиция треугольником плюс объем за счет разноплановости

Рик передает транзитные письма Виктору Ласло

Заманчивая форма шляпки Ильзы направляет взгляд на Рика

Финальные кадры расставания. Дело в шляпе, я бы сказал.

Дело в шляпе, я бы сказал.

Конец фильма

Подытоживая все вышесказанное, хотелось бы заметить, что данные приемы визуального взаимодействия героев работали, работают и будут работать с незапамятных времен и до нашего времени. Люди никогда не изменятся, как и их восприятие действительности. Основные приемы используемые в этом фильме:

— композиция треугольником

— обыгрывание фона и зацикливание движения глаз зрителя

— активное использование правила третей

— многоплановость

— использование световых схем типа «бабочка» и «рембрандтовский свет»

— закрепление героя за своей половиной кадра при показе диалогов

Все права на картинки принадлежат © Warner Brothers.

фотограф Игорь Сорокин

+7 (987) 505-43-95

vk.com/igorsorokin

instagram.com/booblgum

конформизм 🎓 ⚗ перевод с русского на все языки

— (от позднелат. conformis подобный, сообразный) морально политическое и морально психологическое понятие, обозначающее приспособленчество, пассивное принятие существующего социального порядка, политического режима и т. д., а также готовность… … Философская энциклопедия

д., а также готовность… … Философская энциклопедия

конформизм — приспособленчество, беспринципность Словарь русских синонимов. конформизм приспособленчество Словарь синонимов русского языка. Практический справочник. М.: Русский язык. З. Е. Александрова. 2011 … Словарь синонимов

КОНФОРМИЗМ — лат.Conformis подобный податливость личности реальному или воображаемому давлению группы. Конформизм проявляется в изменении поведения и установок в соответствии с ранее не разделяемой позицией большинства. Различают внешний и внутренний… … Словарь бизнес-терминов

КОНФОРМИЗМ — [Словарь иностранных слов русского языка

конформизм — а, м. conformisme m. <п. лат. conformis подобный, сходный. Приспособленчество, пассивное принятие существующего порядка вещей, господствующих мнений и т. п. СИС 1985. По его мнению < Реми де Гурмона > самый тяжкий грех для писателя… … Исторический словарь галлицизмов русского языка

КОНФОРМИЗМ — (от позднелатинского conformis подобный, сообразный), приспособленчество, пассивное принятие существующего порядка, господствующих мнений, отсутствие собственной позиции, беспринципное и некритическое следование кого либо образцу … Современная энциклопедия

КОНФОРМИЗМ — (от позднелат. conformis подобный сообразный), приспособленчество, пассивное принятие существующего порядка, господствующих мнений, отсутствие собственной позиции, беспринципное и некритическое следование любому образцу, обладающему наибольшей… … Большой Энциклопедический словарь

conformis подобный сообразный), приспособленчество, пассивное принятие существующего порядка, господствующих мнений, отсутствие собственной позиции, беспринципное и некритическое следование любому образцу, обладающему наибольшей… … Большой Энциклопедический словарь

КОНФОРМИЗМ — КОНФОРМИЗМ, а, муж. (книжн.). Приспособленчество, бездумное следование общим мнениям, модным тенденциям. | прил. конформистский, ая, ое. Толковый словарь Ожегова. С.И. Ожегов, Н.Ю. Шведова. 1949 1992 … Толковый словарь Ожегова

КОНФОРМИЗМ — (от лат. conformis подобный, сообразный) англ. conformism; нем. Konformizm. 1. Приспособленчество, некритическое принятие существующего порядка вещей, норм, ценностей, привычек, мнений и т. д., отсутствие собственной позиции. 2. Учение… … Энциклопедия социологии

КОНФОРМИЗМ — (от лат. conformis подобный, сходный) приспособленчество, пассивное восприятие существующего порядка вещей, господствующих мнений, граничащее с угодничеством. Райзберг Б.А., Лозовский Л.Ш., Стародубцева Е.Б.. Современный экономический словарь. 2… … Экономический словарь

Райзберг Б.А., Лозовский Л.Ш., Стародубцева Е.Б.. Современный экономический словарь. 2… … Экономический словарь

Конформизм — (от позднелат. conformis подобный, сообразный) адаптивное (приспособительное), беспринципное и некритическое следование нормам, принятым в группе или обществе, обладающими наибольшей силой давления; приспособленчество, пассивное принятие… … Политология. Словарь.

Конформизм — (лат.conformis ұқсас) қалыптасқан жағдайды енжар (пассивті) қабылдау және оған еру, бар жағдайда бейімделу, үстемдік етуші идеяларды, пікірлерді, күйлерді, нанымдарды сынсыз меңгеру және жаңадан өндіру позициясы. Осы ұстанымда тұрған адамның… … Философиялық терминдердің сөздігі

КОНФОРМИЗМ — см. Конформность. Большой психологический словарь. М.: Прайм ЕВРОЗНАК. Под ред. Б.Г. Мещерякова, акад. В.П. Зинченко. 2003 … Большая психологическая энциклопедия

Конформизм — (от позднелатинского conformis подобный, сообразный), приспособленчество, пассивное принятие существующего порядка, господствующих мнений, отсутствие собственной позиции, беспринципное и некритическое следование кого либо образцу. … Иллюстрированный энциклопедический словарь

… Иллюстрированный энциклопедический словарь

КОНФОРМИЗМ — (от лат. conformis подобный, сходный) приспособленчество, пассивное восприятие существующего порядка вещей, господствующих мнений, граничащее с угодничеством … Юридическая энциклопедия

Конформизм — (от позднелат. conformis «подобный», «сообразный») изменение индивидом установок, мнений, восприятия, поведения и так далее в соответствии с теми, которые господствуют в данном обществе или в данной группе.[1][2] При этом господствующая… … Википедия

Оппортунизм: обратная сторона доверия (Часть 1)

Мы часто слышим истории о деловых отношениях, которые казались крепкими, но внезапно портятся. Эти отношения могли существовать какое-то время. Так, что происходит? Скорее всего акты оппортунизма.

Вот пример. Мой клиент заключил многомиллионную многолетнюю сделку с тем, кто предложил самую низкую цену. Предложение было охарактеризовано как «слишком хорошее, чтобы быть правдой»; и действительно, это было слишком хорошо, чтобы быть правдой. Более 18 месяцев поставщик исчерпал бюджет, опоздал с графиком оказания услуг, и обе компании спорят о том, действительно ли поставщик выполнил работу, за которую он выставил счет моему клиенту более 12 месяцев назад.Поставщик увеличил количество сотрудников бэк-офиса с пяти до 15 человек, потерял бонус к производительности и чувствует давление, которое его голова оказывается на плахе. У моего клиента превышен бюджет, ему пришлось укомплектовать персонал, чтобы уложиться в сроки, и он чувствует некоторое угрызение совести покупателя.

Более 18 месяцев поставщик исчерпал бюджет, опоздал с графиком оказания услуг, и обе компании спорят о том, действительно ли поставщик выполнил работу, за которую он выставил счет моему клиенту более 12 месяцев назад.Поставщик увеличил количество сотрудников бэк-офиса с пяти до 15 человек, потерял бонус к производительности и чувствует давление, которое его голова оказывается на плахе. У моего клиента превышен бюджет, ему пришлось укомплектовать персонал, чтобы уложиться в сроки, и он чувствует некоторое угрызение совести покупателя.

Почему поставщик сделал такую низкую ставку? Зачем покупающей компании наградить бизнес? Можно ли объяснить эту ситуацию актами оппортунизма с обеих сторон отношений? Чтобы понять оппортунизм, мы сначала должны понять доверие, потому что без определенного уровня доверия не может быть оппортунизма.

Доверие — другая сторона оппортунизма

Доверие — это ключевое качество любого совместного партнерства. Доверие снижает транзакционные издержки, способствует инновациям и предоставляет необходимое пространство для гибкости и маневренности, необходимых в сегодняшних деловых отношениях.

Доверие — это выбор. Люди могут доверять друг другу и действовать достойно доверия. Или они предпочитают не делать этого. Это так просто. Деловые отношения с высокой степенью доверия могут тратить свою энергию на усиление основных сильных сторон друг друга и создание ценности, а не на соблюдение требований, принуждение или, что еще хуже, борьбу с метафорическими пожарами в результате плохой работы.

Trust, однако, дает возможность одной стороне воспользоваться преимуществами другой. Эту способность использовать преимущества другой стороны часто называют «оппортунизмом». Оливер Уильямсон, лауреат Нобелевской премии по экономике, охарактеризовал это как «коварство в поисках собственных интересов».

Оппортунизм в сегодняшней сложной среде может быть очень привлекательным для лиц, принимающих решения, от которых ожидается постоянное улучшение результатов. К сожалению, люди не понимают, насколько оппортунистические действия обусловлены их собственными желаниями, а не действиями другой стороны. Фактически, когда одна сторона действует оппортунистически, они оправдывают свои действия, обвиняя другую сторону в своих действиях.

Фактически, когда одна сторона действует оппортунистически, они оправдывают свои действия, обвиняя другую сторону в своих действиях.

В приведенной выше ситуации поставщик решил подать смехотворно низкую ставку, и мой клиент решил ее принять. Имейте в виду, что они винят в своем выборе внешние влияния. Поставщик утверждает, что он чувствовал экономическое давление в отрасли, чтобы снизить цены, чтобы оставаться конкурентоспособным, и мой клиент также чувствовал экономическое давление, чтобы снизить затраты, связанные с работой, на основе необычно низких цен.Тем не менее, каждый действовал по собственному желанию. Каждый разыгрывал свою форму оппортунизма.

Почему выбирают оппортунизм?

Доверие и угроза оппортунизма — две противостоящие силы, борющиеся за внимание переговорщика. Комментаторы предположили, что оппортунистическое поведение является стандартной позицией во многих деловых отношениях. На самом деле, Дэн Эйрли в своей книге (Честная) правда о нечестности: как мы лжем всем — особенно себе может пролить некоторый свет на эту тему. Он предполагает, что оппортунизм вполне может быть неизбежен. Эйрли предполагает, что мы все находимся в тонком балансе между нашим желанием получить прибыль любыми средствами и нашей потребностью видеть себя «хорошим человеком». Это баланс между оппортунизмом и надежностью.

Он предполагает, что оппортунизм вполне может быть неизбежен. Эйрли предполагает, что мы все находимся в тонком балансе между нашим желанием получить прибыль любыми средствами и нашей потребностью видеть себя «хорошим человеком». Это баланс между оппортунизмом и надежностью.

Большая часть преобладающего мышления в области договорного права строится вокруг концепции, согласно которой без контроля, встроенного в договоры, все договоренности будут подвержены оппортунизму. Часто возникает соблазн подписать контракты, которые делают последствия оппортунистического поведения настолько экстремальными, что любые попытки получить несправедливое преимущество будут экономически невыполнимы.Такой подход к заключению контрактов предполагает, что переговорщики обнаруживают оппортунистическое поведение, что может оказаться трудным.

Активные и пассивные формы оппортунизма

Оппортунизм бывает разных форм. Исследователи из Норвегии и США определили, что он может быть активным или пассивным. Активный оппортунизм обычно используется сильной партией. Это может включать в себя различные действия, начиная от выдвижения условий оплаты и заканчивая произвольным получением скидок по счетам. Пассивный оппортунизм, конечно, более тонкий; это может включать такие действия, как отказ от предоставления инновационных идей другой стороне или снижение стандартов качества.

Активный оппортунизм обычно используется сильной партией. Это может включать в себя различные действия, начиная от выдвижения условий оплаты и заканчивая произвольным получением скидок по счетам. Пассивный оппортунизм, конечно, более тонкий; это может включать такие действия, как отказ от предоставления инновационных идей другой стороне или снижение стандартов качества.

Весьма вероятно, что там, где есть активный оппортунизм одной стороны, будет пассивный оппортунизм другой. Возможно, наиболее известным случаем пассивного оппортунизма является дело General Motors (GM) против Fisher Body . Эти отношения вызвали бурную дискуссию между ведущими экономистами. Много лет назад GM предложила Fisher Body эксклюзивный контракт на несколько лет, чтобы гарантировать постоянные поставки автомобильных кузовов. Чтобы привлечь Fisher Body, GM предложила структуру ценообразования, при которой GM будет оплачивать стоимость Fisher Body плюс 17.Маржа 5%. Такой подход к оплате не стимулировал производительность, а скорее создавал извращенный стимул в том смысле, что чем более неэффективным был Fisher Body, тем больше денег они получали (в виде возмещения затрат).

Проблема достигла острой стадии, когда GM попросила Fisher Body переместить свои заводы ближе к предприятиям по производству автомобилей GM (что снизило бы расходы на перевозку и сократить время выполнения заказа) и инвестировать в более высокий уровень автоматизации при производстве кузовов (что заменит дорогостоящие труд более эффективными методами).Поскольку у Fisher Body был финансовый стимул поддерживать неэффективные методы производства и размещать заводы, где они могли бы обслуживать другие компании по производству автомобилей без каких-либо штрафов, они отказались. Чтобы решить проблему экономии средств и повышения эффективности производства, GM купила Fisher Body и превратила ее в 100% дочернюю компанию.

Личные и корпоративные формы оппортунизма

Оппортунистическое поведение может быть результатом решений отдельного человека или корпоративной политики.Личная этика или ее отсутствие могут повлиять на переговоры по контракту. Отношение высшего руководства может иметь очень существенное влияние на степень, в которой сотрудники могут предпринимать оппортунистические действия со своими коллегами.

Исследование, проведенное в США, показало, что высшее руководство напрямую влияет на степень оппортунизма, когда оно само действует оппортунистически, но также косвенно, когда его сотрудники отмечают и следовали одним и тем же моделям оппортунистического поведения.

В случае корпоративного оппортунизма фирма может, в рамках более широкой стратегии, решить использовать (злоупотребить) свою рыночную власть для улучшения своего положения по отношению к поставщикам.Типичным примером, происходящим сегодня, является случай, когда влиятельные клиенты произвольно продвигают условия оплаты с 30 до 60 дней или дольше по всей цепочке поставок. Такие условия оплаты часто сильнее всего сказываются на самых маленьких компаниях в цепочке поставок (также форма активного оппортунизма).

Установление достаточного доверия для подавления оппортунизма

Поскольку доверие является основой успеха, а оппортунизм представляет собой реальную угрозу успеху, компании (и участники переговоров, составляющие соглашения) должны устанавливать свои деловые отношения на основе шести социальных норм. Изложенные ниже нормы — это те же нормы, которые регулируют успешные общества.

Изложенные ниже нормы — это те же нормы, которые регулируют успешные общества.